Argh, offene Briefe. Ich weiss, das ist fast so schlimm wie Onlinepetitionen und Häuseranzünden, aber es gibt da ein paar Punkte, wo es mich wirklich massiv interessiert, was die jeweiligen Stellen dazu sagen. Ich denke, grade ist ein guter Zeitpunkt, ein paar Leute auf Positionen festzunageln (oder das Positionenvermeiden sichtbar zu machen) und deswegen schrob ich folgendes grade an BMI, BSI, Verbraucherzentrale und Datenschutzbeauftragten des Bundes. Jeweils Briefpost plus Mail vorab, teils abweichende Inhalte und Bezugnahmen, Infos zu letzteren am Ende des Blogeintrags. Wenn was zurückkommt, erstatte ich Bericht.

Betreff: Rechtliche Rahmenbedingungen zur Wahrnehmung eines besseren Datenschutzes angesichts der Überwachung durch ausländische Dienste, insbesondere Verschlüsselung/Anonymisierung durch das TOR-Netzwerk

$begrüßungsfloskel,

nach Bekanntwerden der Überwachungsmaßnahmen durch die Dienste der USA, Großbritannien und anderen rieten Sie unter anderem dazu, verstärkt Verschlüsselung einzusetzen und die Überwachung durch entsprechenden Technikeinsatz zu vermeiden, wie beispielsweise unter

http://www.spiegel.de/politik/deutschland/friedrich-fordert-deutsche-zu-mehr-datenschutz-auf-a-911445.html von Ihnen berichtet wurde.

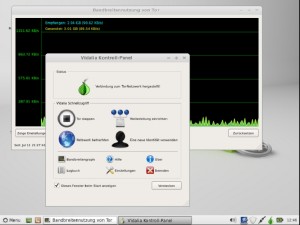

Ein weit entwickeltes und verbreitetes Anonymisierungs- und Verschlüsselungstool ist das TOR-Netzwerk (vgl. https://www.torproject.org). Dieses anonymisiert und verschlüsselt die Webnutzung, benötigt dafür jedoch teilnehmende Rechner/Nutzer in ausreichender Zahl, über die die Daten verschlüsselt geleitet werden können. Ihrem Aufruf nach sollten die Deutschen unter anderem auch solche Verschlüsselungstechniken einsetzen, da diese nach heutigem Forschungsstand tatsächlich die anonyme und nicht rückverfolgbare Nutzung von Webdiensten ermöglicht. Hier existieren zwei größere Problemfelder, zu denen eine klare öffentliche Stellungnahme Ihrerseits einmal notwendig und weiterhin konsequent wäre.

1. Rechtliche Gefährdung der Betreiber von TOR-Ausgangsservern, den sogenannten „Exit Nodes“

Kurz gesagt: wer in Deutschland einen Tor-Exitnode betreibt, läuft Gefahr, für alle Handlungen von TOR-Nutzern, die über seinen Rechner geleitet wurden, haftbar gemacht zu werden.

TOR leitet die Anfrage eines Nutzers über drei Netzwerkknoten. Von dritten Knoten aus wird die Anfrage an ihr Ziel geschickt. Der Betreiber des dritten Knotens verbindet sich somit für den Anbieter sichtbar mit dem Zieldienst bzw. schickt diesem die Daten des eigentlichen, anonymisierten TOR-Nutzers. Handelt es sich dabei um ein illegales Angebot, dessen Klienten bereits Ziel von entsprechenden Ermittlungen sind oder werden, so erscheint die IP des „Exit Nodes“ möglicherweise in den Logdateien des Anbieters. Ebenso können beispielsweise Filesharing-Angebote urheberrechtlich geschützter Medien über einen Exit-Node ausgeleitet und von Überwachungsmaßnahmen von Rechteinhabern erfasst und entsprechend abgemahnt werden. Weiter könnten auch illegale Inhalte – Aufrufe zu Straftaten, Bedrohungen etc. – über den TOR-Exitnode an Dritte geschickt werden.

Das sind keine hypothetischen Einzelfälle, sondern die Ursache, dass kaum jemand in Deutschland das Risiko eingeht, einen Exit-Node zu betreiben. Diejenigen, die das dennoch tun, müssen sich mit einer Vielzahl rechtlicher Risiken und erheblichem Aufwand bei der Aufklärung und Vermeidung juristischer Schwierigkeiten und Haftungsfragen auseinandersetzen, wie es beispielsweise auf https://www.privacyfoundation.de/wiki/Erste-Hilfe-fuer-Torbetreiber dokumentiert wird.

Nun steht außer Frage, dass die Exitnodes für ein funktionierendes Verschlüsselungs- und Anonymisierungs-Netzwerk zwingend vonnöten sind. Einerseits die Bürger zu vermehrter eigener Sorge um Verschlüsselung und Datenschutz aufrufen und andererseits das Betreiben der dafür notwendigen Infrastruktur in Deutschland rechtlich zu erschweren, geht nicht zusammen.

Meine konkrete Frage: Werden Sie sich persönlich und öffentlich dafür einsetzen, dass die rechtliche Lage der Betreiber von TOR-Exitnodes verbessert wird? Werden Sie sich dafür einsetzen, dass den Betreibern eine rechtliche Handhabe gereicht wird, um sich gegen Abmahnkosten und Schadensersatzforderungen absichern zu können?

2. Netzneutralität und Drosselpläne für „Internet-Flatrates“

TOR ist trafficintensiv – da ein Datenpaket über drei TOR-Knoten geroutet wird, kann als einfache Faustregel angenommen werden, dass die Anonymität und Sicherheit des Netzes mit einem um mindestens Faktor 3 höheren Datenaufkommen erkauft wird. Weiter hängt die Sicherheit von der Dezentralität des Netzes ab, sprich, es sollte möglichst viele Mitglieder haben, die auch Bandbreite zur Verfügung stellen. Beim Stand des heutigen Breitband-Ausbaus in Deutschland gibt es hier sehr hohe Potentiale, da auch bereits ein DSL-Anschluss mittlerer Kapazität einen relevanten Beitrag zu einem funktionierenden TOR-Netzwerk leisten kann.

Weiterlesen →